В мае 2022 года Microsoft выпустили обновление KB5014754 для Windows Server. Оно нацелено на устранение уязвимостей, связанных с аутентификацией по сертификатам: CVE-2022-34691, CVE-2022-26931 и CVE-2022-26923.

Теперь при проверке сертификатов выделяются так называемые Weak Mappings (слабые или небезопасные соответствия):

● X509IssuerSubject

● X509SubjectOnly

● X509RFC822 (адрес Email)

и Strong Mappings (сильные соответствия):

● X509IssuerSerialNumber (рекомендованный Microsoft)

● X509SKI

● X509SHA1PublicKey

Типы сопоставления считаются надежными, если они основаны на идентификаторах, которые нельзя использовать повторно. Поэтому все типы сопоставлений, основанные на именах пользователей и адресах электронной почты, считаются слабыми.

Если сертификат не проходит проверку Strong Mappings, то такая аутентификация будет отклонена.

Изначально обновление работало в режиме совместимости, чтобы у пользователей было время на адаптацию к новым требованиям.

Однако в феврале 2025 года, если на контроллерах домена не был настроен ключ реестра StrongCertificateBindingEnforcement, то они переходили в так называемый Full Enforcement Mode (режим полного принудительного применения). При этом возможность откатиться к Compatibility Mode (режиму совместимости) была доступна только до 9 сентября 2025 года.

Теперь при проверке сертификатов выделяются так называемые Weak Mappings (слабые или небезопасные соответствия):

● X509IssuerSubject

● X509SubjectOnly

● X509RFC822 (адрес Email)

и Strong Mappings (сильные соответствия):

● X509IssuerSerialNumber (рекомендованный Microsoft)

● X509SKI

● X509SHA1PublicKey

Типы сопоставления считаются надежными, если они основаны на идентификаторах, которые нельзя использовать повторно. Поэтому все типы сопоставлений, основанные на именах пользователей и адресах электронной почты, считаются слабыми.

Если сертификат не проходит проверку Strong Mappings, то такая аутентификация будет отклонена.

Изначально обновление работало в режиме совместимости, чтобы у пользователей было время на адаптацию к новым требованиям.

Однако в феврале 2025 года, если на контроллерах домена не был настроен ключ реестра StrongCertificateBindingEnforcement, то они переходили в так называемый Full Enforcement Mode (режим полного принудительного применения). При этом возможность откатиться к Compatibility Mode (режиму совместимости) была доступна только до 9 сентября 2025 года.

Как соответствовать требованиям?

Чтобы сертификаты отвечали требованиям, нужно указывать значение Strong Mappings в атрибуте altSecurityIdentities, например: «X509:<I>DC=com,DC=contoso,CN=CONTOSO-DC-CA<SR>1200000000AC11000000002B».

Как настроить в Ринго?

Ринго уже поддерживает синхронизацию этого атрибута с Active Directory, и вы можете использовать его и в профилях MDM для устройств Apple, и в политиках с помощью переменных.

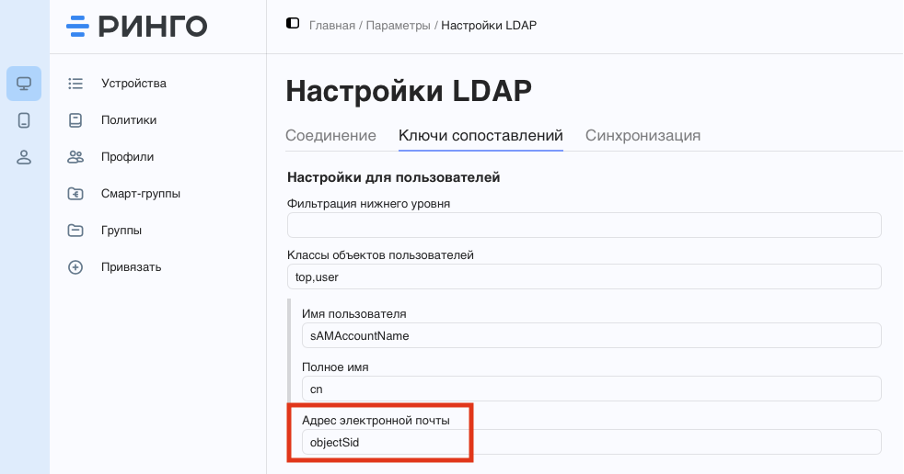

Для этого достаточно указать значение в настройках маппинга LDAP. Скоро в Ринго появится отдельное поле под этот атрибут, а пока его можно вносить в графу «Адрес электронной почты»:

Для этого достаточно указать значение в настройках маппинга LDAP. Скоро в Ринго появится отдельное поле под этот атрибут, а пока его можно вносить в графу «Адрес электронной почты»:

Как это будет выглядеть в профиле MDM для запроса сертификата пользователя по протоколу SCEP для NDES:

<key>Subject</key>

<array>

<array>

<array>

<string>CN</string>

<string>$USERNAME</string>

</array>

</array>

</array>

<key>SubjectAltName</key>

<dict>

<key>ntPrincipalName</key>

<string>$USERNAME@ringomdm.ru</string>

<key>uniformResourceIdentifier</key>

<string>tag:microsoft.com,2022-09-14:sid:$FULLNAME</string>

</dict>

$USERNAME, $EMAIL — значения из каталога Active Directory.

Теперь, перед отправкой профиля MDM на устройство macOS, iOS или iPadOS, Ринго будет автоматически подставлять еще и значение uniformResourceIdentifier.

Ринго поддерживает выпуск сертификатов с помощью сервера NDES от MS, с поддержкой Dynamic Challenge, а также может выступать и в качестве SCEP Proxy.

Инструкция с примерами настройки профиля Wi-Fi и SCEP — docs.ringomdm.ru/ru/wifi.

Поддержка Strong Mapping уже доступна в версии 2.3.3. Если вам требуется помощь с обновлением, пишите нам на support@ringomdm.ru.

Ринго поддерживает выпуск сертификатов с помощью сервера NDES от MS, с поддержкой Dynamic Challenge, а также может выступать и в качестве SCEP Proxy.

Инструкция с примерами настройки профиля Wi-Fi и SCEP — docs.ringomdm.ru/ru/wifi.

Поддержка Strong Mapping уже доступна в версии 2.3.3. Если вам требуется помощь с обновлением, пишите нам на support@ringomdm.ru.